免責事項

※当社からお知らせするセキュリティ情報は公開当時当社が知り得た情報を元に配信しております。そのため、情報の網羅性について保証せず、当社から配信された情報を用いて利用者が行った行為について、直接的、間接的、偶発的、結果的損害、逸失利益、懲罰的損害、または特別損害を含む全ての損害に対して、状況のいかんを問わず一切責任を負いません。

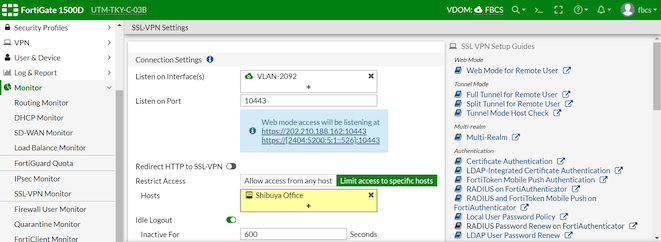

FortiGate SSL-VPN接続のアクセス元IPアドレス制限が有効にならない

【事象】

SSL-VPN 接続できるアクセス元IPアドレスをSSL-VPN Settings の画面で制限しているのに、許可していないIPアドレスからも接続ができてしまう。

【対処】

GUI には表示されませんが、許可された接続元IPアドレスがコンフィグ上に存在していることが考えられます。

例)

config vpn ssl settings

set ssl-min-proto-ver tls1-1

set servercert “Fortinet_Factory”

set tunnel-ip-pools “SSLVPN_FBCS”

set dns-server1 XXX.XXX.XXX.XXX

set dns-server2 XXX.XXX.XXX.XXX

set source-interface “VLAN-2092”

set source-address “Shibuya Office” ←GUI上で許可されているアドレス

set default-portal “full-access”

config authentication-rule

edit 1

set source-interface “VLAN-2092”

set source-address “all” ←コンフィグに存在している許可IPアドレス

set groups “sslvpn_fbcs”

set portal “tunnel-access”

next

end

end

この設定の場合には、GUI上で許可されているアドレス”Shibuya Office” でなくてもSSL-VPN接続ができます。

コンフィグに存在する config authentication-rule を unset (削除) することで、GUI 上で設定した IPアドレスからのみ接続を許可するするアクセス制御ができるようになります。

なお、本設定はGUIから変更できませんので、CLIでお願いします。

※CLIは、FortiGateログイン後の画面右上 >_ のアイコンをクリックすると表示されます。利用可能なコマンドは、コンソール画面で ? もしくは コマンドに続けて”?”を入力しますと表示されますので、ご確認いただきながら、ご操作ください。

※設定を保存せずに階層から抜ける場合には end ではなく abort を使用してください。

■操作例 (適宜、お客様環境に合わせて、読み替えをお願いします)

UTM-TKY-C-03A $ config vpn ssl settings

UTM-TKY-C-03A (settings) $ config authentication-rule

UTM-TKY-C-03A (authentication-rule) $ show

config authentication-rule

edit 1

set source-interface “VLAN-2092”

set source-address “all”

set groups “sslvpn_fbcs”

set portal “full-access”

next

end

UTM-TKY-C-03A (authentication-rule) $ edit 1

UTM-TKY-C-03A (1) $ unset source-interface

※source-interface を unset することで source-address も unset されます。

UTM-TKY-C-03A (1) $ show

edit 1

set groups “sslvpn_fbcs”

set portal “full-access”

next

end

UTM-TKY-C-03A (1) $ end

UTM-TKY-C-03A (settings) $ end

Warning: You are using one of the factory default certificates.

For better security, please use a proper signed certificate.

UTM-TKY-C-03A $